[點晴永久免費OA]Oracle 試圖向 Oracle SaaS 服務中的客戶隱瞞嚴重的網絡安全事件

當前位置:點晴教程→點晴OA辦公管理信息系統

→『 經驗分享&問題答疑 』

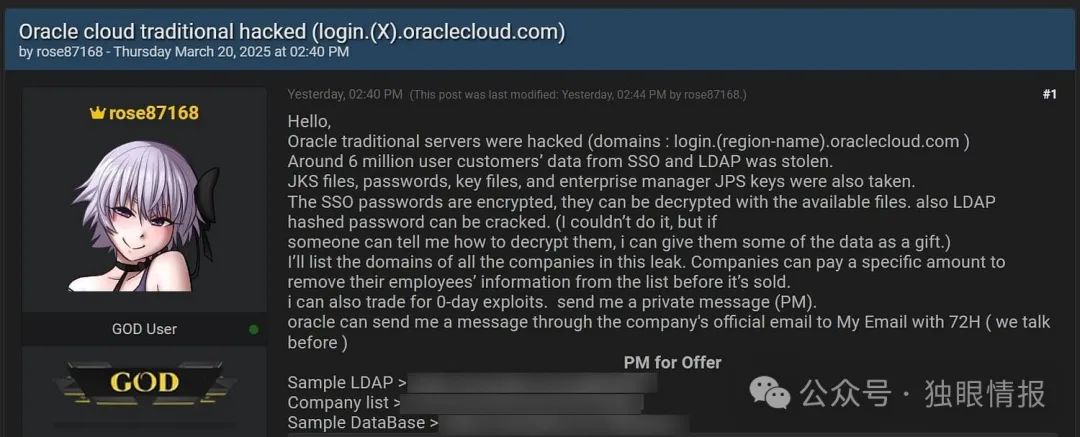

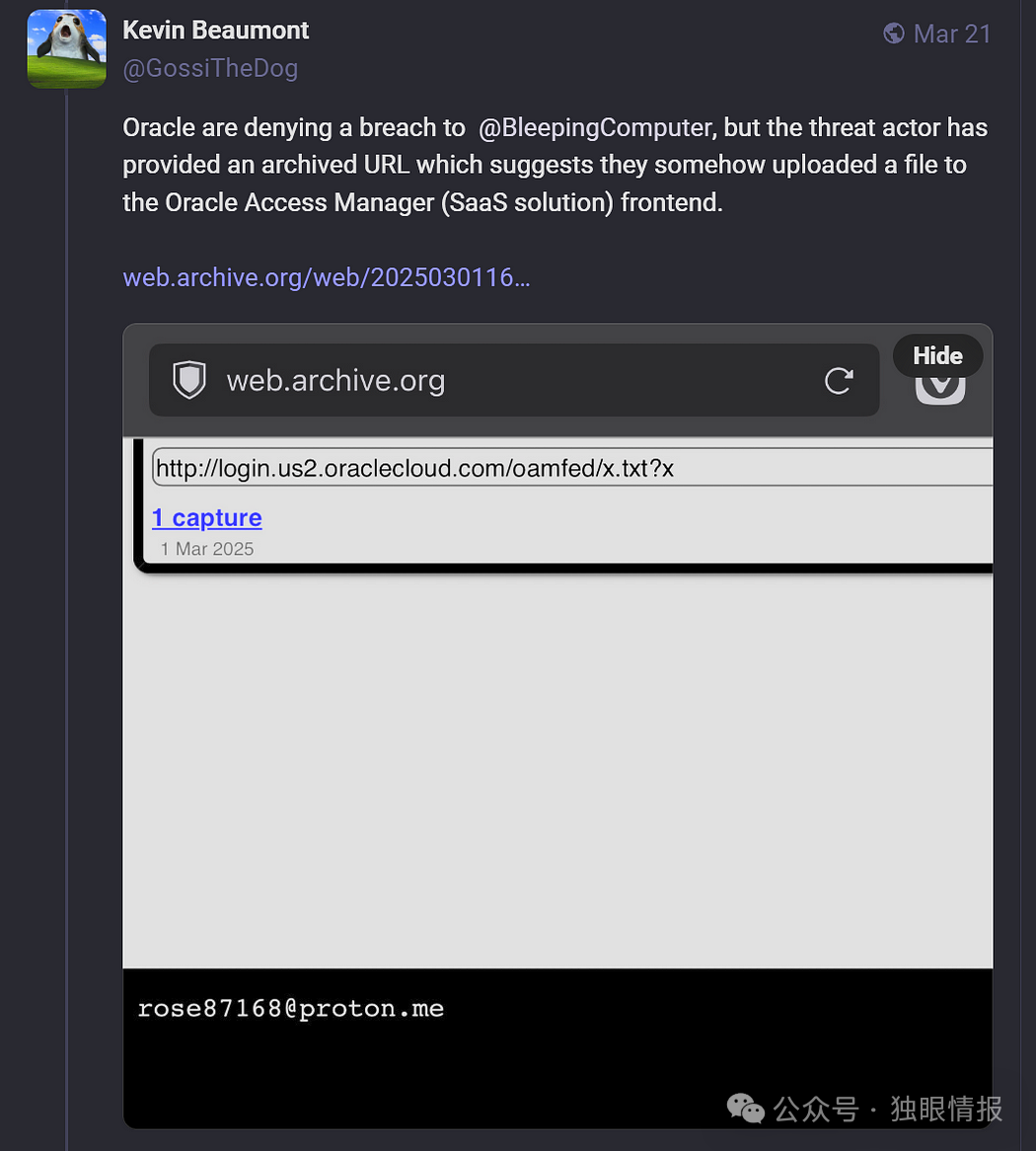

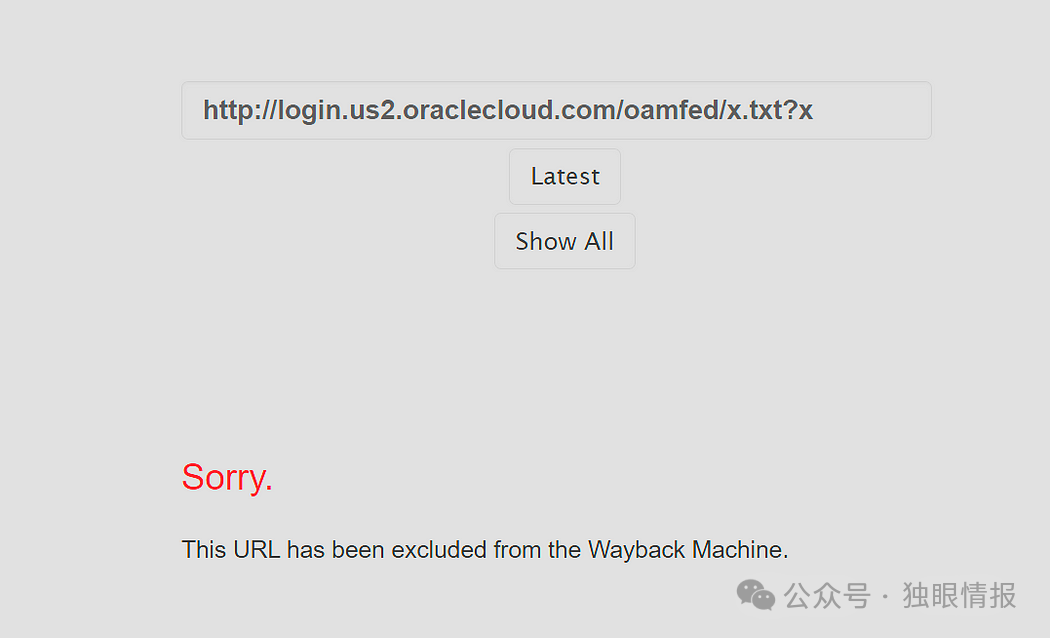

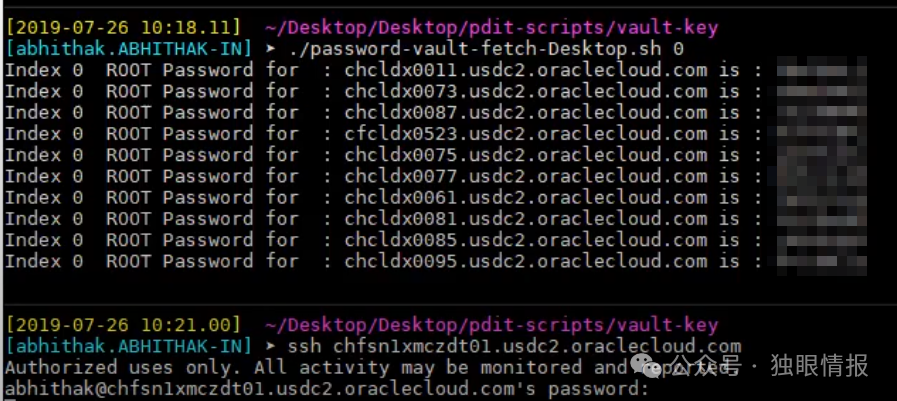

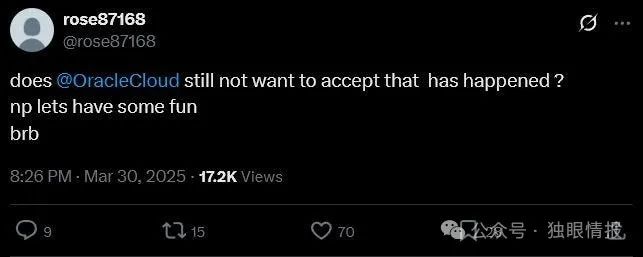

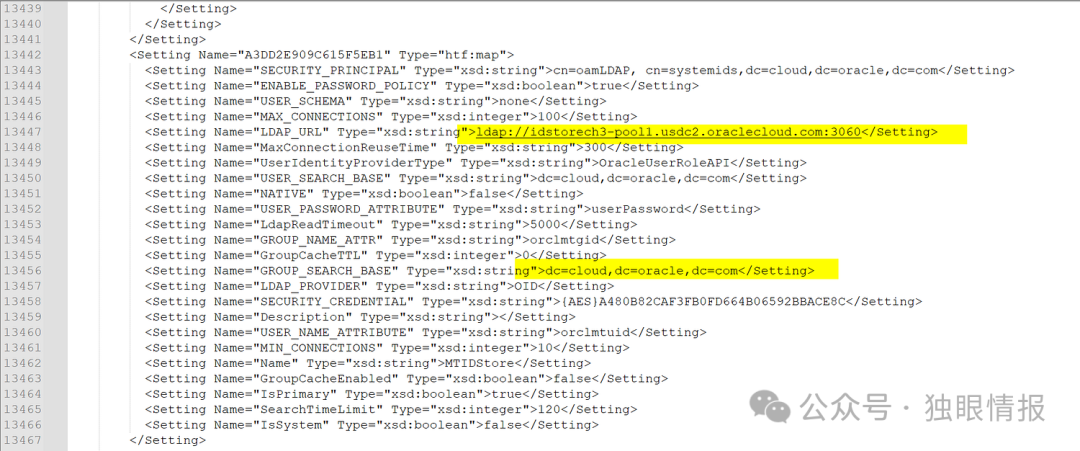

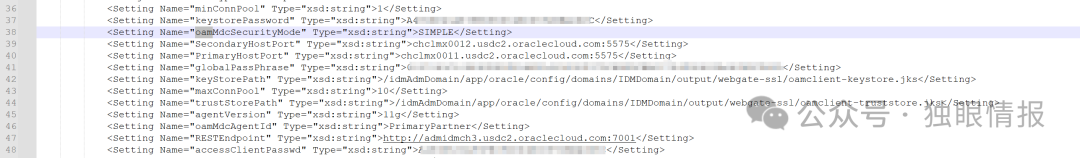

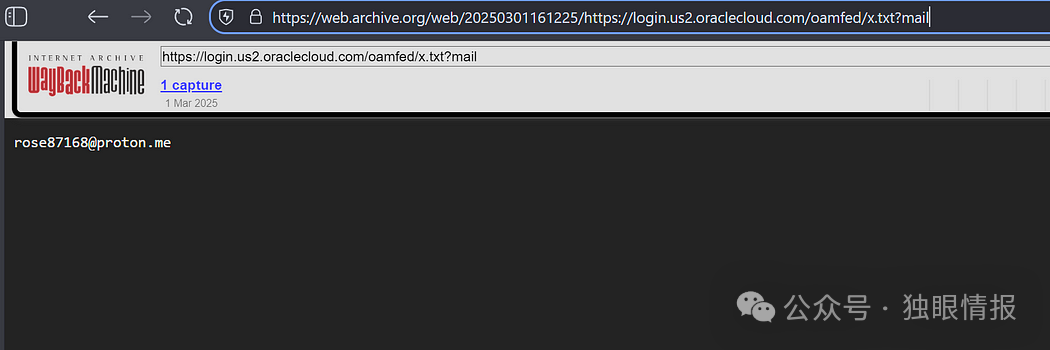

作為云 SaaS(軟件即服務)解決方案提供商,需要承擔一定的網絡安全責任,包括保持透明和開放。Oracle 的這一挑戰已經到來,他們在為客戶管理的服務中發生了一起嚴重的網絡安全事件。 3 月 21 日,Bleeping Computer 報道了一個名為 rose87168 的威脅行為者聲稱已經入侵了 *.oraclecloud.com 內部的一些 Oracle 服務。  Oracle向 Bleeping Computer 和客戶表示:“Oracle Cloud 并未遭遇任何入侵。已發布的憑證不適用于 Oracle Cloud。沒有 Oracle Cloud 客戶遭遇入侵或丟失任何數據”。 威脅者隨后發布了一個 archive.org URL 并將其提供給 Bleeping Computer,強烈暗示他們擁有 login.us2.oraclecloud.com 的寫權限,這是一項使用 Oracle Access Manager 的服務。此服務器完全由 Oracle 管理:  https://cyberplace.social/@GossiTheDog/114202395143978043 Oracle 隨后要求 Archive.org 刪除該證據:  隨后,威脅行為者提供了長達數小時的 Oracle 內部會議錄音,其中 Oracle 員工的談話長達兩個小時:  會議內容可在此處查看,會議記錄在此處: https://github.com/j-klawson/oracle_breach_2025/blob/main/youtube_video_transcript.txt? 這段長達兩小時的視頻包括訪問 Oracle 內部密碼庫和面向客戶的系統等內容:  我屏蔽了 Oracle 系統的 root 密碼 隨后,Hudson Rock 和 Bleeping Computer 均向 Oracle 客戶確認,他們的數據(包括員工電子郵件地址)確實出現在威脅行為者發布的數據中: Oracle 客戶確認所謂云入侵事件中竊取的數據真實有效盡管 Oracle 否認其 Oracle Cloud 聯合 SSO 登錄服務器遭到入侵,且 6 個月來賬戶數據被盜 威脅行為者 rose87168 仍在網上活躍并發布數據 — — 并威脅發布更多數據:  他們還向網絡安全威脅情報提供商發布了數據。 在向記者發布的驗證數據中,我現在 100% 確定甲骨文發生了網絡安全事件,涉及處理客戶數據的系統。 例如,威脅行為者已公開提供了完整的 Oracle 配置文件 - 也是最新的。例如,他們提供了 Oracle Web 服務器配置文件:   所有受影響的系統均由 Oracle 直接管理。記者獲得的部分數據也是最新的。這是一起影響 Oracle 管理平臺客戶的嚴重網絡安全事件。 Oracle 正試圖圍繞 Oracle Cloud 措辭嚴謹,并使用非常具體的詞語來逃避責任。 這不對。Oracle需要清楚、公開地傳達發生了什么、對客戶有何影響以及他們正在采取什么措施。這是信任和責任的問題。Oracle,請站出來,否則客戶應該開始退出。 更新 1 — Oracle 將舊版 Oracle Cloud 服務更名為 Oracle Classic。Oracle Classic 發生安全事故。 Oracle 用這個范圍來否認“Oracle Cloud”——但 Oracle 管理的仍然是 Oracle 云服務。這是文字游戲的一部分。 更新 2 — 盡管 Oracle使用 archive.org 排除過程刪除了寫入 Oraclecloud.com 網絡服務器之一的證據,但他們忘記刪除第 2 個 URL(單擊圖片獲取超鏈接)。  閱讀原文:原文鏈接 該文章在 2025/4/2 16:43:26 編輯過 |

關鍵字查詢

相關文章

正在查詢... |